Az alábbi posztot azért hozom létre, hogy legyen egy hely, ahol megnézheted a legújabb, WordPress-t érintő sérülékenységeket és a megoldásukat. Időről-időre frissíteni fogom, ha lesz újabb sérülékenység.

Sokszor kiderül, hogy egy-egy bővítményben találtak olyan kódot, amivel kárt tudnak tenni a weboldalban. Ezekről nem tudok mindig külön cikket írni, de ezt a cikket egy perc alatt tudom bővíteni, így ezen sérülékenységekről is hírt fogok tudni adni.

Legújabb, sokak által használt WordPress bővítményekkel és szolgáltatásokkal kapcsolatos sérülékenységek:

- 2026.04.23. WordPress JetEngine Plugin <= 3.8.8.1 | SQL Injection | Részletek

- 2025.12.22. WooCommerce (8.1-től 10.4.2-ig bezárólag) | Belépett vásárló meg tudja nézni a vendég vásárlások adatait. Súlyos biztonsági rés, ezért mindenképpen frissíteni kell! Részletek

- 2025.01.14. W3 Total Cache (<2.8.1) | Több mint 1 000 000 weboldal lehet a talált sérülékenység miatt veszélyben. Részletek: CVE-2024-12365

- 2024.06.10. WooCommerce (<8.8.5 és <8.9.3) rosszindulatú tartalmak beszúrása a weboldalba (bár a Woo csapatának nincs tudomása feltörésekről, kiadták a javító pakkokat). Az alábbi verziók érintettek: 8.8.0, 8.8.1, 8.8.2, 8.8.3, 8.8.4, 8.9.0, 8.9.1, 8.9.2. | Forrás: „Action required: Security update for WooCommerce” tárgyú e-mail a fejlesztőktől.

- 2024.03.07. Elementor (<=3.19.0) Önkényes fájltörlés. | Részletek

- 2023.12.12. Popup Builder (<4.2.3) XSS probléma. | Részletek

- 2023.11.15, WooCommerce (<= 8.1.1) & WooCommerce Blocks (<= 11.1.1) Cross-site Scripting sérülékenység. | Részletek

- 2023.11.14. WP Fastest Cache (<1.2.2) SQL injection probléma. | Részletek

- 2023.04.19. Contact Form To DB (<1.7.1) | Részletek

- 2023.04.19. Watu Quiz (<3.3.9.3) | Részletek

- 2023.04.19. Limit Login Attempts (<1.7.2) | Részletek

- 2023.04.19. WP Fastest Cache (<1.1.3) | Részletek

- 2023.04.19. All In One WP Security & Firewall (<5.1.5) | Részletek

- 2023.04.06. WP Fastest Cache (<=1.1.2) | Részletek

- 2023.03.15. UpDraftPlus (<1.23.1) | Részletek

- 2023.02.28. All in One SEO Pack (<=4.2.9) | Részletek

- 2023.01.25. Watu Quiz (< 3.3.8.3) | Részletek

- 2023.01.25. Lightweight Accordion (< 1.5.15) | Részletek

- 2023.01.25. YARPP – Yet Another Related Posts Plugin (<= 5.30.1). Nem frissítették, törölni kell! | Részletek

- 2022.12.27. EU Cookie Law (<= 3.1.6) – XSS sérülékenység, | Részletek

- 2021.12.14. All In One SEO 4.0.0 és 4.1.5.2 verzió között minden verzió érintett (SQL injection súlyos sérülékenység). | Részletek

- 2021.11.11. Variation Swatches for WooCommerce (<= 2.1.1) – XSS sérülékenység. | Részletek

- 2021.09.22. WooCommerce (<5.7.0) és WooCommerce Admin (<2.6.4) – Analitika funkció sérülékenység | Részletek

- 2021.07.15. WooCommerce (3.3 és 5.5) – SQL injektálás sérülékenység | Részletek | Részletes angol cikk

- 2020.10.14. Child Theme Creator by Orbisius (<1.5.2) | Részletek

- 2020.10.07. WPBakery Visual Composer Page Builder | Részletek

- 2020.09.01. File Manager bővítmény (<6.9) | Részletek 1. | Részletek 2. | Mielőbb érdemes frissíteni a bővítményt, de jobb ha inkább törlöd, hiszen FTP-vel úgyis ki lehet váltani!

- 2020.08.04. Divi (3.0 – 4.5.2), Extra (2.0 – 4.5.2), Divi Builder (2.0 – 4.5.2) | Részletek

- 2020.08.03. Newletter < 6.8.2 | Részletek

- 2020.07.16. All in One SEO Pack < 3.6.2 | Részletek | Részletes leírás (angol)

- 2020.06.05. Elementor Page Builder < 2.9.10 | Részletek

- 2020.05.11. Page Builder by SiteOrigin < 2.10.16 | Részletek

- 2020.05.07. Ultimate Addons for Elementor < 1.24.2 | Részletek

- 2020.05.07. Elementor Pro < 2.9.4 | Részletek itt és itt is

- 2020.05.06. Elementor < 2.9.8 | Részletek

- 2020.05.05. GoDaddy fiókadatokhoz fértek hozzá. | Részletek itt

- 2020.04.29. Ninja Forms < 3.4.24.2 | Részletek itt

- 2020.04.27. Find and Replace < 4.0.2 | Részletek itt

- 2020.04.02. Contact Form 7 Datepicker < 2.6.0 bővítmény. | Részletek itt

- 2020.03.23. RankMath SEO bővítmény < 1.0.41. | Részletek itt

- 2020.02.28. WPForms < 1.5.9. Részletek: https://wpscan.com/vulnerability/10114

- 2020.02.25. – Flexible Checkout Fields for WooCommerce < 2.3.2 | Részletek: https://wpscan.com/vulnerability/10093

- 2020.02.24. – Ultimate Membership Pro < 8.7 | Részletek: https://wpscan.com/vulnerability/10087

- 2020.02.19. – ThemeGrill Demo Importer: A sérülékenységet felhasználva a teljes weboldalt törölni tudják! Az 1.6.3-as verzió javítja az 1.6.2-ben lévő sérülékenységet. | Forrás 1 | Forrás 2

- 2020.02.19. – Duplicator bővítmény (1.3.24 és 1.3.26 verziók érintettek): Illetéktelenek letölthetik pl. a wp-config.php fájlt. Részletek: Forrás 1 | Forrás 2

- 2020.01.15. – LearnDash 3.1.1 (és alatta): Érdemes 3.1.2-re frissíteni. Ez csak a jéghegy csúcsa, itt 23 sérülékenységet tartalmazó bővítmény van felsorolva, mindnél meghatározva, hogy melyik verzió biztonságos ismét.

- 2020.01.02. – DIVI, Extra, DIVI Builder: A sérülékenység (Divi 3.23 és felette, Extra 2.23 és felette, Divi Builder 2.23 és felette) leírása itt található. Érdemes frissíteni 4.0.10-re.

- 2019.10.08. – All In One WP Security & Firewall: A bővítmény 4.4.1 alatti verzióiban találtak biztonsági rést, amelyet a 4.4.2-es verzió befoltozott. Az oldal.hu/?aiowpsec_do_log_out=1&al_additional_data=1 link mintájára kinyerhető egy weboldal „rejtett” belépő URL-je.

A sérülékenységeket alapvetően 5 módon lehet megszüntetni:

- Frissíteni kell a sérülékenységet tartalmazó bővítményt (vagy WordPress-t) olyan verzióra, amely már nem tartalmazza a hibát.

- Vagy törölni kell (nem elég kikapcsolni!) a bővítményt, és helyette keresni egy alternatívát. Miért kell törölni az ilyen bővítményeket? Mert erre szakosodott eszközökkel egy pillanat alatt megtalálni a kikapcsolt bővítményeket is.

- Komplett vírusírtással. Ha súlyos fertőzés érte a weboldalt, akkor csak ez segít. Ha szükséged van ilyenre, vedd fel velem a kapcsolatot!

- Automatikus frissítés funkció aktiválásával, hiszen ebben az esetben a frissítések maguktól települnek. De ezt nem javaslom. A miértről itt írtam: A WordPress automatikus frissítés funkciójának kikapcsolása

- Ha olyan frissítést adnak ki a fejlesztők, amely AZONNAL települ, előzetes jóváhagyás nélkül. 2015 óta van ilyen lehetősége a WordPress.org csapatának, de csak a legritkább esetben élnek vele.

Honnan értesülhetsz sérülékenységekről?

- WPScan Vulnerability Database – itt meg tudod nézni, hogy a weboldaladon használt bővítmények között van-e olyan (vagy olyan verzió), amelyben sérülékenység található.

- CVE Details

- Wordfence blog

- Jelen cikkből. Igaz, itt nem fogok mindenről beszámolni, azaz csak a nagyobb tömegeket érintő biztonsági résekről fogok írni.

Korábbi sérülékenységek:

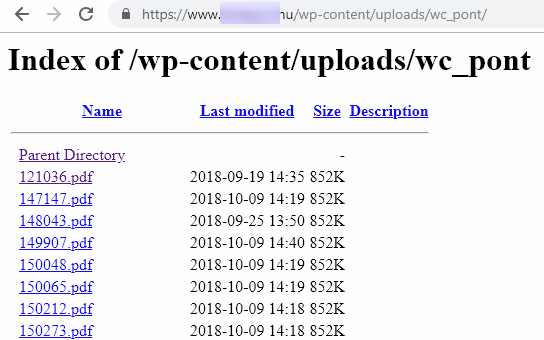

2018.11.13. – WC Pont bővítmény

A népszerű WooCommerce kiegészítőben találtak egy olyan „rést”, amely viszonylag egyszerűen, egy üres index.php fájl tárhelyre való feltöltésével megoldható. Miről is van szó? A kiegészítővel generált GLS címkék nem túl GDPR-barát módon elérhetővé válnak, ha a könyvtárak listázása engedélyezve van a tárhelyen:

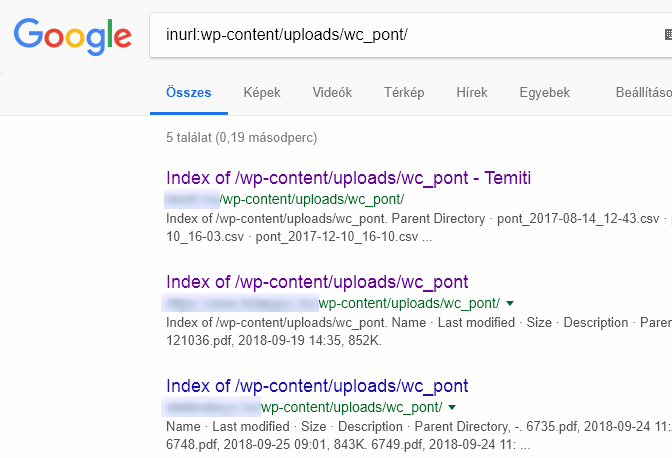

A bővítményt használó webshopok egy része egyszerű Google kereséssel elérhető:

A konkurencia szuper adatokat tud kinyerni a rendelések mennyiségére, nagyságára vonatkozóan, arról nem is beszélve, hogy a vásárlók személyes adatai is közszemlére lettek téve.

2018.11.12. – WP GDPR Compliance

A 100 000 letöltés felett járó bővítmény 1.4.3-as verziója tartalmazza azt a javítást, ami a korábbi verziókban megtalálható sérülékenységet foltozza be. A felfedezett hiba nagyon súlyos, ugyanis általa új adminisztrátori fiók jön létre a weboldalon, majd elérhetetlenné is válhat az admin felület is, és a weboldal is. A javítás részeként ki kell törölni az ismeretlen admin felhasználókat, le kell tiltani a regisztrálási lehetőséget (ezt is a bővítmény csinálja) és ki kell takarítani az adatbázist és/vagy a bejegyzések, oldalak tartalmát is. Valamint a fájlrendszert is át kell vizsgálni, mert plusz fájlok is megjelenhetnek a tárhelyen. Gyors javítási útmutató itt.

2017.12.19. – Captcha plugin

300 000 weboldalon használt bővítmény a Captcha. Backdoort találtak benne (a 4.3.6 verziótól a 4.4.4-es verzióig érintettek a felhasználók), amely jelen esetben azt jelenti, hogy a bővítményben talált sérülékenység miatt adminisztrátori hozzáférést tud szerezni az, aki ismeri a hibát, és tudja, hogy az adott weboldalon fent van ez a bővítmény. Azonnal töröld ezt a bővítményt! A probléma onnan fakadt, hogy a bővítmény eredeti tulajdonosa átadta másnak a fiókját, aki feltételezhetően szándékosan helyezte el a kártékony kódot a bővítményben, amely a frissítéssel minden weboldalra települt. A WordPress fejlesztői korlátozták a bővítmény tulajdonosának fiókját, és kiadtak egy olyan verziót (4.4.5), amely nem tartalmazza a hibát. És elvileg a bővítmény tulaja mostantól csak ellenőrzés után tud friss verziót kiadni a bővítményből. Én ettől függetlenül – a fentiek miatt – azt javaslom, hogy töröld ezt a bővítményt, és ha a szerzőtől (pl.: Covert me Popup, Death To Comments, Human Captcha, Smart Recaptcha, Social Exchange) használsz más bővítményeket, azokat is! Ajánlott alternatívák: Math Captcha | Captcha Code | Részletek, forrás

További alternatívák, amelyeket még nem használtam, de szimpatikusnak tűnnek első ránézésre:

- https://wordpress.org/plugins/login-recaptcha/

- https://wordpress.org/plugins/wp-conditional-captcha/

- https://wordpress.org/plugins/wp-captcha-booster/

2017.11.15. – YOAST SEO

XSS sebezhetőség az 5.7.1-es verzióban, és a korábbiakban. Frissíteni kell min. 5.8-as verzióra. Forrás

2017.11.07. – Duplicator bővítmény

Az 1.2.29 előtti verziókban XSS sebezhetőség van. Érdemes frissíteni min. 1.2.29-es verzióra. Forrás